SEGURIDAD INFORMÁTICA

En este trabajo voy a explicar de manera resumida qué es la Seguridad Informática, cuáles son sus riesgos y cómo los podemos evitar. Para ello, principalmente vamos a ver su definición y clasificar algunos puntos esenciales del tema:

- Definición de Seguridad Informática.

- Retos de la Seguridad.

- La información personal y sus amenazas.

- Análisis del riesgo.

- Control y reducción del riesgo.

- Cómo proteger tus datos.

- 1.Definición de Seguridad Informática.

La Seguridad Informática se refiere a las características y condiciones de sistemas de procesamiento de datos y su almacenamiento, para garantizar su confidencialidad, integridad y disponibilidad.

Considerar aspectos de seguridad significa: 1) conocer el peligro, 2) clasificarlo y 3) protegerse.

Previamente hemos de ser conscientes de las amenazas importantes y dañinas en contra de nosotros. En ese caso, tomaremos medidas de protección adecuadas para no perder nuestros datos.

- 2.Retos de la Seguridad.

Teniendo en cuenta lo anterior, los retos de la Seguridad Informática es proteger la información en contra de las amenazas o peligros, evitando y minimizando daños relacionados con ella.

Sin embargo, algunos temas transversales quedan totalmente fuera de las consideraciones organizativas. Es decir, no tenemos en cuenta nuestra seguridad en sí, y nos dedicamos más a cumplir otros objetivos de la red. Además, se invierte poco tiempo y dinero en mejorar los recursos de la misma. Tal que estamos más desprotegidos cuando navegamos por internet.

- 3.La información personal y sus amenazas.

Una amenaza es la posibilidad de ocurrencia de cualquier tipo de evento o acción que pueda producir algún daño, ya sea material o inmaterial, sobre elementos del sistema. Se dividen en tres grupos.

- Criminalidad: son todas las acciones, casuadas por la intervención humana, que violan la ley y están penadas por la misma.

- Sucesos de origen físico: son todos los eventos naturales y técnicos.

- Negligencia y decisiones institucionales: son todas las acciones por parte de las personas que tienen poder e influencia sobre el sistema.

Existen amenazas que dificilmente se dejan eliminar y por eso la tarea de la gestión de riesgo es prevenirlas, implementar medidas de protección para evitar o minimizar daños en caso de que se realice una amenaza. Yo en una ocasión, tuve virus en mi ordenador, y con eso lo único que pude hacer fue formatearlo, perdiendo todo lo que tenía guardado.

- 4.Análisis del riesgo.

El Análisis del riesgo tiene como propósito determinar los componentes de un sistema que requieren su protección, sus vulnerabilidades que lo debilitan y las amenazas que lo ponen en peligro, con el fin de valorar su grado de riesgo. En su forma general, contiene cuatro fases:

- Análisis: determina los componentes de un sistema que requiere protección.

- Clasificación: determina si los riesgos encontrados son aceptables.

- Reducción: define e implementa las medidas de protección.

- Control: analiza el funcionamiento, la efectividad y el cumplimiento de las medidas.

La clasificación de los datos tiene el propósito de garantizar la protección de datos. En la siguiente imagen, veremos un método para valorar un riesgo:

Este método se basa en una fórmula matemática: Riesgo = Prob. de amenaza x Magnitud de daño.

- 5.Control y reducción de riesgos.

El propósito del control de riesgo es analizar el funcionamiento, la efectividad y el cumplimiento de las medidas de protección, para determinar y ajustar sus deficiencias.

Medir el cumplimiento y la efectividad de las medidas de protección requiere que levantemos constantemente registros sobre la ejecución de las actividades, los eventos de ataques y sus respectivos resultados. Tenemos que analizarlos frecuentemente.

La reducción de riesgo se logra a través de la implementación de Medidas de protección. Como podemos observar, estas medidas de protección se dividen en medidas físicas y técnicas, personales y organizativas.

En referencia al Análisis de riesgo, el propósito de las medidas de protección, en el ámbito de la Seguridad Informática, solo tienen un efecto sobre los componentes de la Probabilidad de Amenaza, es decir aumentan nuestra capacidad física, técnica, personal y organizativa, reduciendo así nuestras vulnerabilidades que están expuestas a las amenazas que enfrentamos.

- 6.Cómo proteger tus datos.

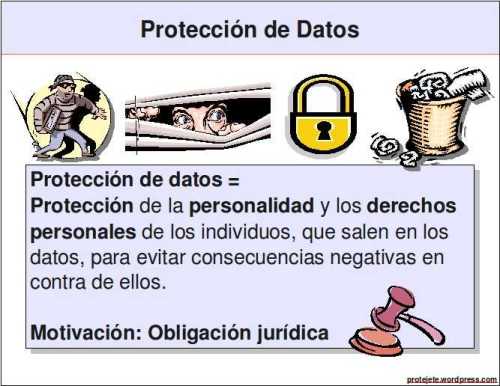

El objetivo de la protección no son los datos en si mismo, sino el contenido de la información sobre personas, para evitar el abuso de esta.

Esta vez, el motivo o el motor para la implementación de medidas de protección, por parte de la institución o persona que maneja los datos, es la obligación jurídica o la simple ética personal, de evitar consecuencias negativas para las personas de las cuales se trata la información.

En muchos Estados existen normas jurídicas que regulan el tratamiento de los datos personales, como por ejemplo en España, donde existe la “Ley Orgánica de Protección de Datos de Carácter Personal” que tiene por objetivo garantizar y proteger, en lo que concierne al tratamiento de los datos personales, las libertades públicas y los derechos fundamentales de las personas físicas, y especialmente de su honor, intimidad y privacidad personal y familiar. Sin embargo el gran problema aparece cuando no existen leyes y normas jurídicas que evitan el abuso o mal uso de los datos personales o si no están aplicadas adecuadamente o arbitrariamente.

Para resolver más dudas, podéis visitar la página que he tomado de referencia para exponer estos datos.